- IBM dans la Course au Quantique

- Des Interdictions sur les Data Centers ?

- Des Malwares sur la Blockchain ?

Cher lecteur,

Cela a commencé… Tôt ce matin, Tesla a annoncé que la production en masse de son Cybercab entièrement autonome avait débuté.

Pour rappel, le Cybercab ne possède ni volant, ni pédale de frein, ni pédale d’accélérateur.

Il s’agit d’un véhicule biplace entièrement autonome, conçu pour redéfinir complètement les transports en commun.

Un Cybercab peut littéralement quitter la chaîne de production par ses propres moyens, rejoindre la route et se mettre immédiatement au travail.

C’est un concept totalement étranger à notre vision « normale » de la production et de l’utilisation d’une automobile.

Source : Tesla

Je doute sérieusement que Tesla produise ces Cybercabs s’il n’avait pas la confiance ou le réseau de distribution nécessaires pour les mettre en service.

Son réseau de Robotaxis s’est désormais étendu à Dallas et Houston, et je suis convaincu que ce n’est que le début d’un déploiement majeur cette année.

J’ai hâte de faire mon premier trajet en Cybercab dans les semaines à venir.

À notre avenir autonome,

IBM dans la Course au Quantique

Jeff, vous négligez le plus grand acteur du domaine de l’informatique quantique. Celui qui possède le plus grand nombre de qubits, le meilleur logiciel et le meilleur simulateur quantique. Comme toujours, c’est IBM. Vous semblez ignorer ses capacités en informatique quantique au profit des petits acteurs. Je crois qu’il opère désormais à plus de 400 qubits, entre autres caractéristiques.– Jim C.

Bonjour Jim, vous serez probablement surpris d’apprendre que je suis les travaux de recherche et développement d’IBM (IBM) en informatique quantique depuis plus d’une décennie.

Je suis très négatif sur IBM en général, et également sur son initiative en informatique quantique, ce qui explique pourquoi je n’en ai presque pas parlé.

Pour être honnête, et dans le sens de votre remarque, si nous devions définir le montant investi en R&D dans l’informatique quantique comme le critère principal pour être un « grand acteur » du secteur, je vous donnerais raison : IBM en fait partie.

Mais si nous définissions « grand acteur » par les entreprises qui réussissent le mieux à commercialiser leur technologie quantique, IBM ne serait pas un acteur majeur, ce qui explique pourquoi les ordinateurs quantiques d’IBM ne m’ont guère intéressé.

L’approche d’IBM en matière d’informatique quantique repose sur un ordinateur quantique supraconducteur.

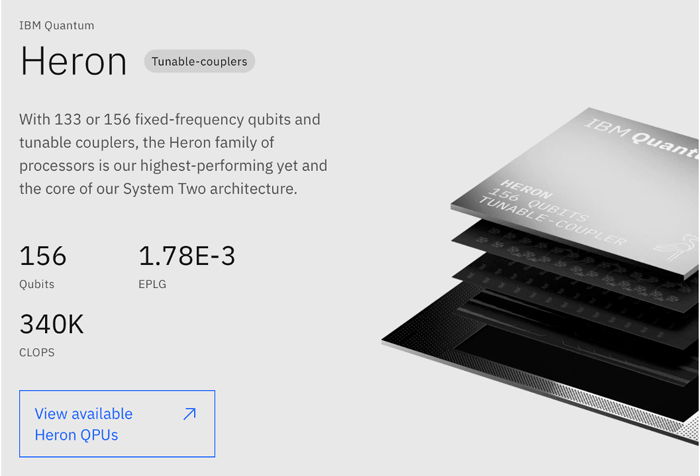

Son semi-conducteur quantique supraconducteur le plus avancé est le Heron, disponible en 133 ou 156 qubits physiques.

Source : IBM

IBM ne fabriquera pas son semi-conducteur quantique de 200 qubits Starling avant 2029, et son semi-conducteur de 2 000 qubits Blue Jay est prévu pour 2033 et au-delà.

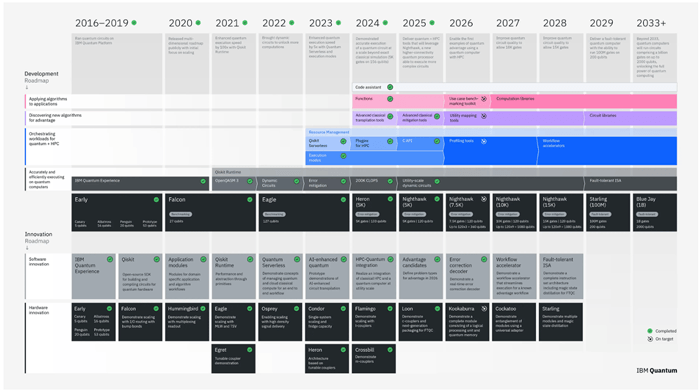

Si vous souhaitez consulter la feuille de route complète d’IBM pour l’informatique quantique, vous pouvez la voir ici.

Ci-dessous se trouve cette feuille de route, mais elle est petite et probablement difficile à lire.

Source : IBM (cliquez ici pour agrandir)

À ce jour, l’une de mes critiques à l’égard du programme d’informatique quantique d’IBM a été sa focalisation principale sur le matériel.

Or, dans le cadre des ordinateurs quantiques supraconducteurs, le logiciel est sans doute plus important — plus précisément, le logiciel de correction d’erreurs quantiques.

C’est là qu’IBM est très fragile.

C’est également la raison pour laquelle j’ai régulièrement mis en avant Google/Alphabet (GOOGL) comme l’un des acteurs majeurs du secteur.

La technologie quantique de Google est en tête en matière de logiciels et de systèmes de correction d’erreurs quantiques.

La feuille de route d’IBM a accumulé de nombreux retards au fil des ans.

Elle continue de se traîner derrière le reste du secteur en termes de performances réelles.

Et IBM a inventé des termes marketing tels que le « volume quantique » afin de faire paraître les performances de son système meilleures que celles du reste du secteur.

Pour moi, c’est toujours un signal d’alarme.

IBM refuse de divulguer les détails concernant l’adoption commerciale de ses produits d’informatique quantique.

Elle ne le fait pas parce que la réalité est qu’IBM a eu du mal à commercialiser sa technologie quantique.

C’est une tendance bien ancrée chez IBM.

L’entreprise mène des initiatives de recherche et développement intéressantes, mais elle peine à les commercialiser et à s’imposer comme leader dans le domaine.

Google n’a pas ce problème, pas plus que les autres entreprises d’informatique quantique dont j’ai parlé par le passé.

Et indépendamment de ses initiatives dans l’informatique quantique, IBM est alourdie par près de 70 milliards de dollars de dette et se fait distancer en matière d’innovation dans les domaines où elle est en concurrence.

La croissance est stagnante, et la majeure partie de ses activités sera radicalement bouleversée par des entreprises de pointe qui déploient l’intelligence artificielle générale (IAG).

J’espère que cela apporte un éclairage utile.

Des Interdictions sur les Data Centers ?

Je serais curieux de connaître l’avis de Jeff sur ce post LinkedIn selon lequel certains États américains envisagent d’interdire la construction de data centers.– George B.

Bonjour George, il y a effectivement eu beaucoup d’alarmisme sur ce sujet ces derniers mois.

On est en droit de se demander quels sont leurs véritables objectifs.

Les décélérationnistes veulent littéralement freiner le progrès.

Une population qui a accès à une abondance de produits et de services, à une meilleure qualité de vie et à davantage de liberté est bien plus difficile à contrôler.

Quand tout va bien, il est beaucoup plus difficile de faire passer d’énormes projets de loi de dépenses qui peuvent être utilisés pour escroquer les contribuables.

Nous avons vraiment beaucoup appris au cours de l’année écoulée sur l’ampleur de ces fraudes et sur la façon dont elles ont été conçues et mises en œuvre de manière systémique (c’est-à-dire, non isolée).

Et puis il y a ceux qui prétendent s’opposer à la « destruction environnementale » causée par les data centers, tout en trouvant parfaitement acceptable l’existence des terrains de golf.

Le contexte est ici important.

En 2023, les data centers ont consommé environ 24 milliards de litres d’eau.

Cela semble beaucoup, et c’est le cas, mais les data centers utilisent des systèmes de refroidissement en circuit fermé où l’eau est réutilisée après avoir refroidi.

En comparaison, les terrains de golf aux États-Unis consomment environ 2 070 milliards de litres d’eau par an.

Et ce n’est pas un système en circuit fermé.

Les terrains de golf ont besoin de cette quantité d’eau chaque année.

Les data centers n’en utilisent qu’environ 1 % une seule fois. Bien entendu, la consommation d’eau augmentera avec la construction de nouveaux data centers, mais elle restera toujours un infime pourcentage de la consommation des terrains de golf.

À un niveau très général, 40 à 50 % de tous les projets de data centers ont été retardés ou annulés.

Les principales raisons en sont l’accès à l’énergie et/ou les autorisations administratives.

Il semble que le Maine aille de l’avant avec son projet de loi visant à interdire temporairement la construction de data centers dédiés à l’IA jusqu’au 1er novembre 2027.

Mais il s’agit bien de cela — une interdiction temporaire.

Quant aux 11 autres États :

- Géorgie – Les démocrates ont proposé un arrêt temporaire des constructions, mais le projet de loi n’a jamais été soumis au vote en séance plénière.

- Maryland – Un petit groupe de républicains a proposé un arrêt immédiat de toute construction de data center. Il n’a reçu aucun soutien.

- Michigan – Un groupe bipartisan a proposé de suspendre temporairement les autorisations de data centers jusqu’au 1er avril 2027, et la proposition n’a pas progressé.

- New Hampshire – Un démocrate a tenté de bloquer la construction de data centers pendant un an, et la proposition a été rejetée le 11 mars.

- New York – Un démocrate a proposé un gel de trois ans de la délivrance de permis pour les data centers. Le projet de loi est bloqué en commission.

- Oklahoma – Un républicain pousse pour une interdiction des data centers jusqu’en 2029. Le projet de loi est au point mort.

- Caroline du Sud – Un groupe bipartisan a proposé un moratoire sur les data centers, mais la proposition n’avance pas.

- Dakota du Sud – Une commission sénatoriale a rejeté un projet de loi instaurant un moratoire sur les data centers.

- Vermont – Un démocrate a proposé un projet de loi pour suspendre la construction de data centers, et celui-ci est bloqué au sein de la commission des finances du Sénat.

- Virginie – Un moratoire sur les nouvelles constructions de data centers a été proposé. Il n’a abouti à rien, et la question a été repoussée à 2027. Ce qui est le plus savoureux, c’est que la Virginie abrite déjà la plus grande concentration de data centers au monde. Je m’y suis rendu et j’ai pu le constater de visu.

- Wisconsin – Une tentative de moratoire sur les data centers a été rejetée en séance plénière du Sénat en moins de deux semaines.

Comme on peut le constater ci-dessus, il y a peut-être beaucoup de bruit des deux côtés de l’échiquier politique, mais il n’y a pratiquement aucune substance ni aucune avancée concrète.

Ces data centers créent des emplois et de la croissance économique dans les États, ce qui explique pourquoi, à l’exception du Maine, ils sont les bienvenus.

La législation ne sera pas le facteur limitant.

L’accès à la production d’énergie est le problème central.

C’est lui qui déterminera où et quand les data centers seront construits.

Des Malwares sur la Blockchain ?

Bonjour, une question pour Jeff et les autres : PCmag a publié un article – Des Malwares Dorment sur la Blockchain et ont Déjà Infecté des Dizaines de Cibles à Travers le Monde – et cela m’inquiète vraiment. Une fois intégré dans un bloc, il est impossible de le supprimer. Avez-vous un avis là-dessus ?– Charlene R.

Bonjour Charlene, c’est une histoire très intéressante qui est en réalité très technique dans la manière dont la cyberattaque a été mise en œuvre, nous allons donc devoir la décortiquer pour mieux la comprendre.

En termes simples, l’idée d’un malware « dormant » sur une blockchain donne l’impression que toute personne envoyant une transaction ou se connectant à une application blockchain pourrait se faire dérober ses mots de passe.

La réalité est bien différente.

Les blockchains sont fondamentalement un registre de transactions dans le temps.

Ce qui signifie que nous pouvons interroger les blockchains publiques pour examiner des transactions à différents moments.

Ce sont des bases de données qui stockent des informations de manière distribuée à l’échelle mondiale.

La plupart des blockchains sont décentralisées et résistantes à toute tentative de mise hors service ou de modification.

Cela signifie que tout code malveillant stocké dans les données de transaction peut être consulté depuis la chaîne tant qu’elle fonctionne.

Pour une chaîne comme Ethereum, cela représente une disponibilité de 100 % depuis plus d’une décennie.

Cela en fait un endroit idéal pour héberger du code malveillant, puisque ni les hackers ni les autorités gouvernementales ne peuvent simplement fermer un serveur.

La cyberattaque utilisant le malware décrit dans l’article est relativement complexe.

Elle consiste à stocker ce qu’on appelle un « pointeur » dans les données de transaction, ce qui est plus facile à faire sur des chaînes à faibles frais comme Tron ou Aptos.

Le pointeur n’est pas le malware lui-même.

Il « pointe » simplement vers une certaine transaction sur une autre chaîne, en l’occurrence la Binance Smart Chain, où se trouve la charge utile du malware.

La charge utile — les lignes de code qui contiennent le malware — se trouve dans les données extraites de la transaction.

Elle commence à s’exécuter après avoir été déchiffrée par la personne qui a demandé les données.

Le malware est particulièrement dangereux.

Il peut dérober des mots de passe depuis plus de dix gestionnaires de mots de passe différents, parcourir les données du navigateur pour trouver les identifiants et cookies enregistrés, et s’infiltrer dans plus de 60 extensions de portefeuilles et bien davantage encore.

C’est un code particulièrement redoutable qui s’exécute silencieusement sur votre ordinateur.

Mais voilà le point essentiel… Ce type d’attaque n’est pas simplement posé sur la blockchain de telle sorte que toute personne interagissant avec la chaîne serait infectée.

Il cible généralement les développeurs indépendants.

Le développeur télécharge une offre de mission logicielle via GitHub.

Il commence ensuite la mission en consultant les données grâce à des appels de procédure à distance (RPC) sur la blockchain, ce qui est une tâche technique que 99 % des utilisateurs de blockchain ne savent pas effectuer et n’ont pas réellement besoin de savoir faire.

La triste réalité pour les développeurs est que ce type d’offres de missions malveillantes se produit fréquemment.

Ils doivent toujours être vigilants face aux codes malveillants dans les dépôts GitHub ou même dans les fichiers qui leur sont envoyés directement.

C’est une menace réelle, mais qui ne concerne pas les utilisateurs non-développeurs effectuant des transactions ordinaires sur les blockchains.

Nous ne téléchargerions jamais de code entraînant l’installation d’un malware sur nos ordinateurs lors de transactions normales sur les blockchains.

J’espère que cela dissipe vos inquiétudes.

Merci à tous pour vos messages.

Comme toujours, vous pouvez contacter mon équipe ou moi-même ici pour toute question ou préoccupation.

Je ne peux pas répondre à chaque e-mail, et je ne peux pas prodiguer de conseils d’investissement personnalisés, mais je lis tout ce qui me parvient et j’apprécie toujours de vous lire.

Passez un excellent week-end.